Kontinuierliche Schwachstellen-Analysen

Wir kombinieren Transparenz mit Kontext, so dass Sie schnell auf die Risiken zuerst reagieren können, die Ihr Unternehmen am meisten gefährden.

SAP Vulnerability Management

Schwachstellen-Analysen für sichere Systemkonfigurationen und Schnittstellen

In der Praxis stellen wir immer wieder fest, dass IT-Risikomanagement zu oft als reaktiver Prozess verstanden wird. Auch die Schnittstellen zu anderen Systemen werden bei der Absicherung oft vernachlässigt und sind ungeschützt ein attraktives Ziel für Hacker.

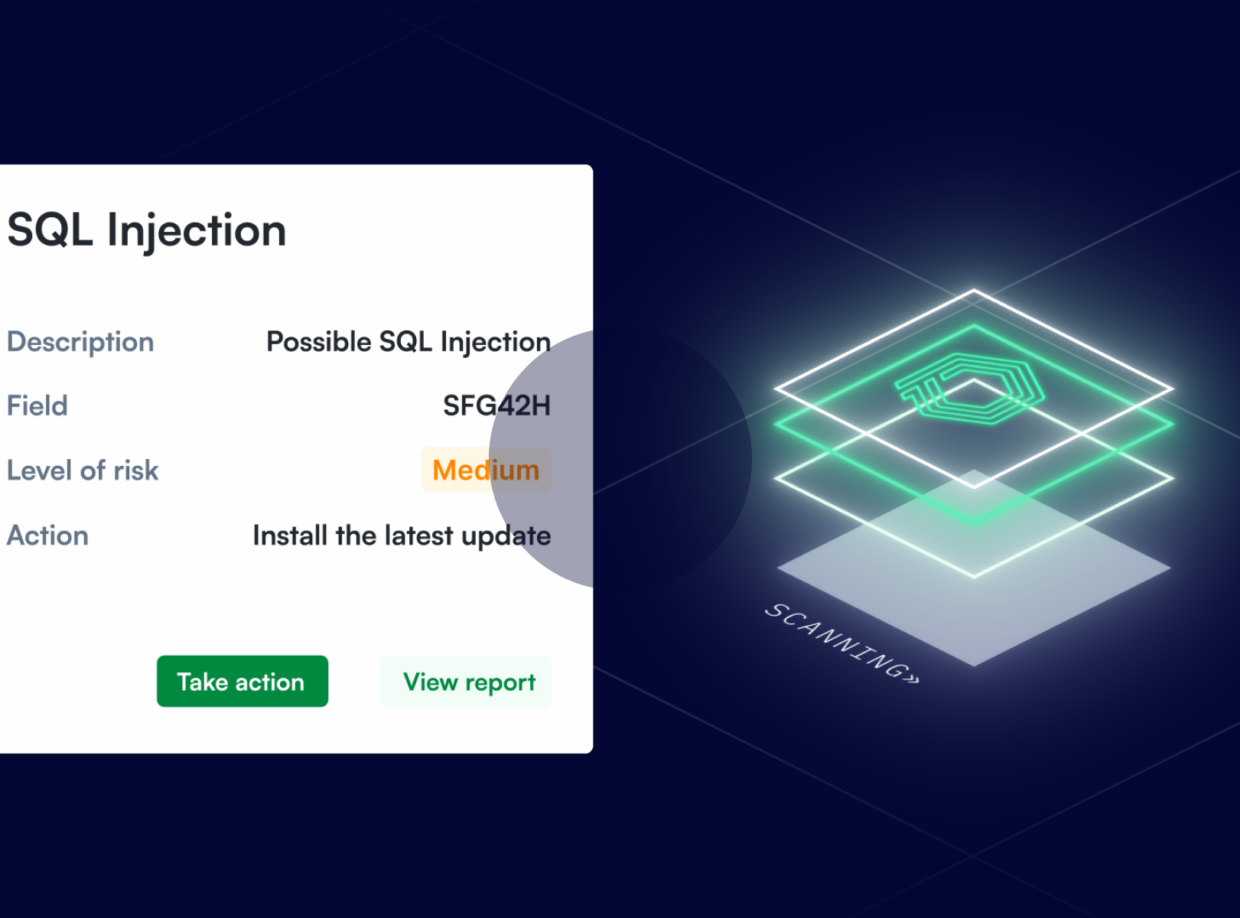

Das Pathlock Vulnerability Management stellt Zusammenhänge so transparent dar, dass Ihre Sicherheits- und Compliance-Verantwortlichen schnell auf Risiken reagieren können. Die Lösung beinhaltet eine kontinuierliche Schwachstellen-Analyse Ihrer Finanz-, HR- und ERP-Applikationen über alle Ebenen, einschließlich Betriebssysteme, Datenbanken, Netzwerkkonfigurationen und System-Schnittstellen. Darüber hinaus unterstützen wir Sie bei der Priorisierung von Maßnahmen, um Sicherheitslücken verlässlich zu bereinigen.

Die Kombination mit Pathlock Threat Detection ist dabei die perfekte Ergänzung für eine umfassende Absicherung Ihrer Systemlandschaft.

Vulnerability Management

Unser automatisiertes Schwachstellenmanagement hilft Ihnen, Schwachstellen automatisch zu identifizieren und zu beheben. So sparen Sie Ressourcen und reduzieren gleichzeitig unerwünschte Risiken und mögliche Ausfallzeiten.

Ihre Vorteile auf einen Blick

Ying und Yang der SAP-Sicherheit:

Threat Detection & Vulnerability Management

In diesem Expert Talk zeigen wir Ihnen zusammen mit unserem Partner SAP anhand von Best Cases, warum eine fundierte Schwachstellen-Analyse eine elementare Komponente jeder erfolgreichen Threat Detection-Strategie ist.