Gouvernance des identités et

des accès prête pour les audits

et des applications stratégiques, le tout au sein d’une seule et même plateformenative IA.

PLATEFORME DE GOUVERNANCE POUR L’ÈRE DE L’IA

Point de convergence de la gouvernance des identités, des contrôles d’applications et de l’audit

À mesure que le nombre d’identités augmente, les processus manuels engendrent des risques et une perte d’efficacité. Automatisez les processus clés de gouvernance des identités, notamment :

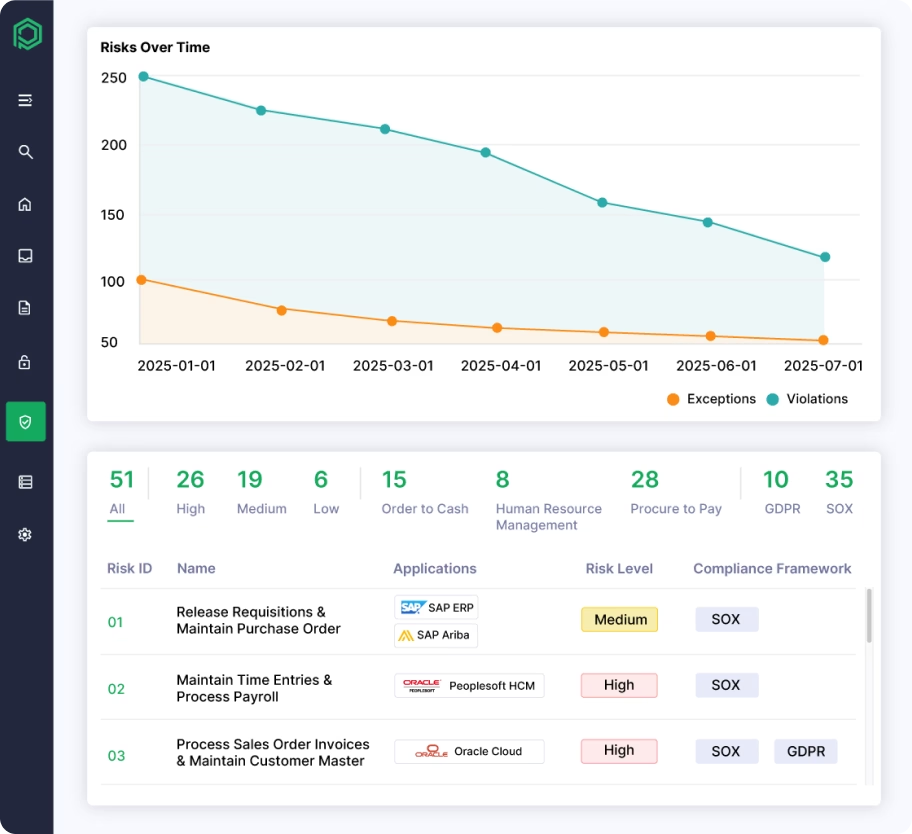

Compliant Provisioning

Automatisez l’intégration et le départ des employés (arrivée/mutation/départ).

Demandes d’accès

Portail libre-service permettant aux utilisateurs de demander facilement les applications dont ils ont besoin.

Certifications d’accès

Automatisez les contrôles d’accès des responsables pour réussir facilement les audits.

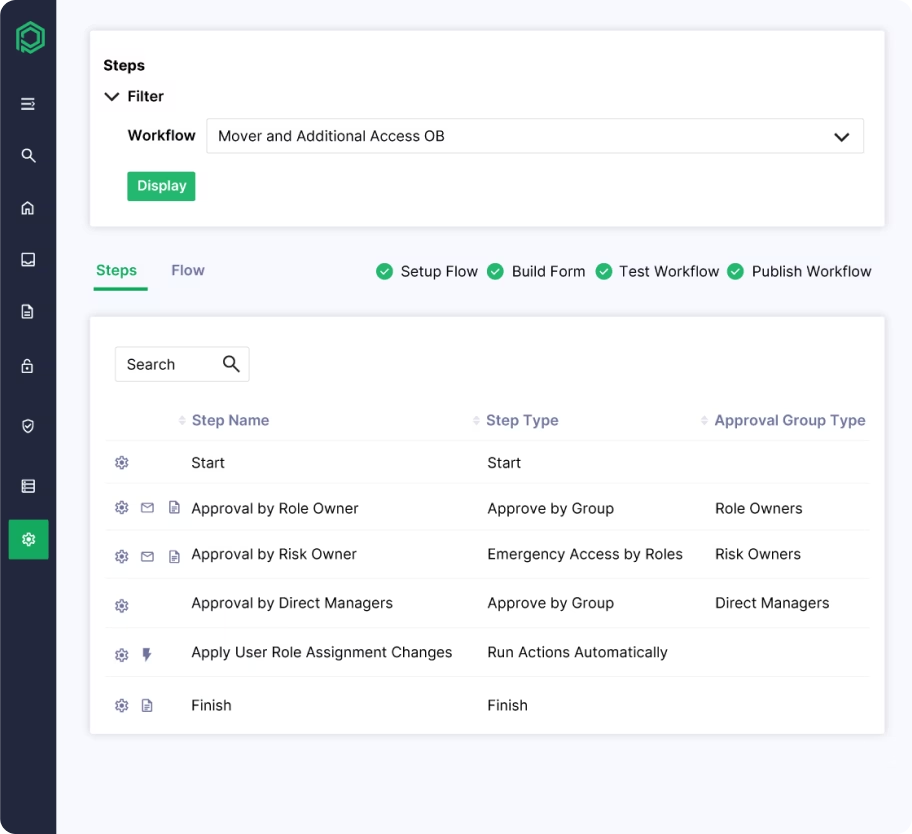

Gestion des rôles

Regroupez et attribuez automatiquement les autorisations en fonction du poste occupé par l’utilisateur.

Les lacunes en matière de gouvernance sont source de risques. Comblez-les avant qu’elles n’entraînent des fraudes, des défaillances des contrôles ou des constatations d’audit en automatisant :

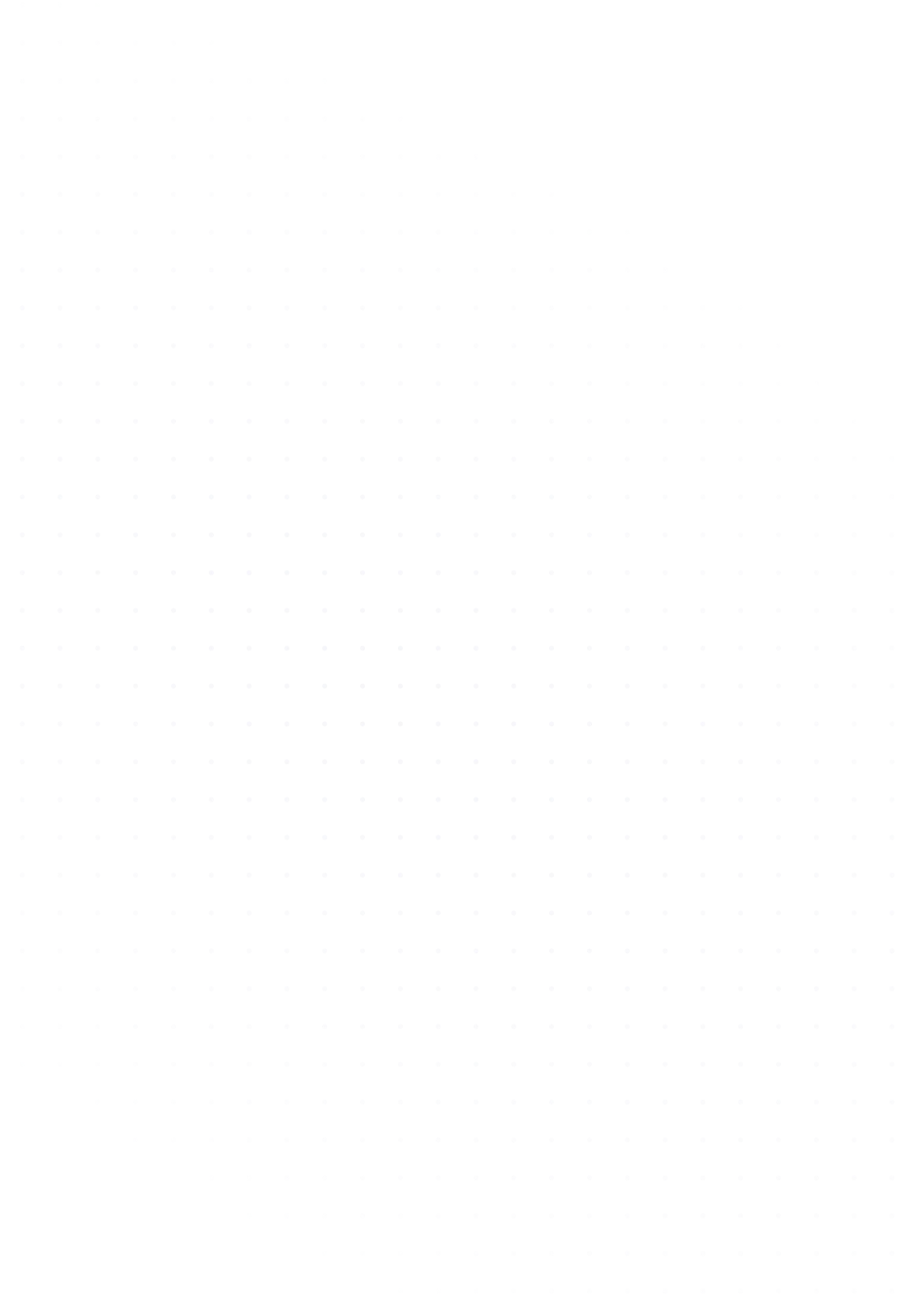

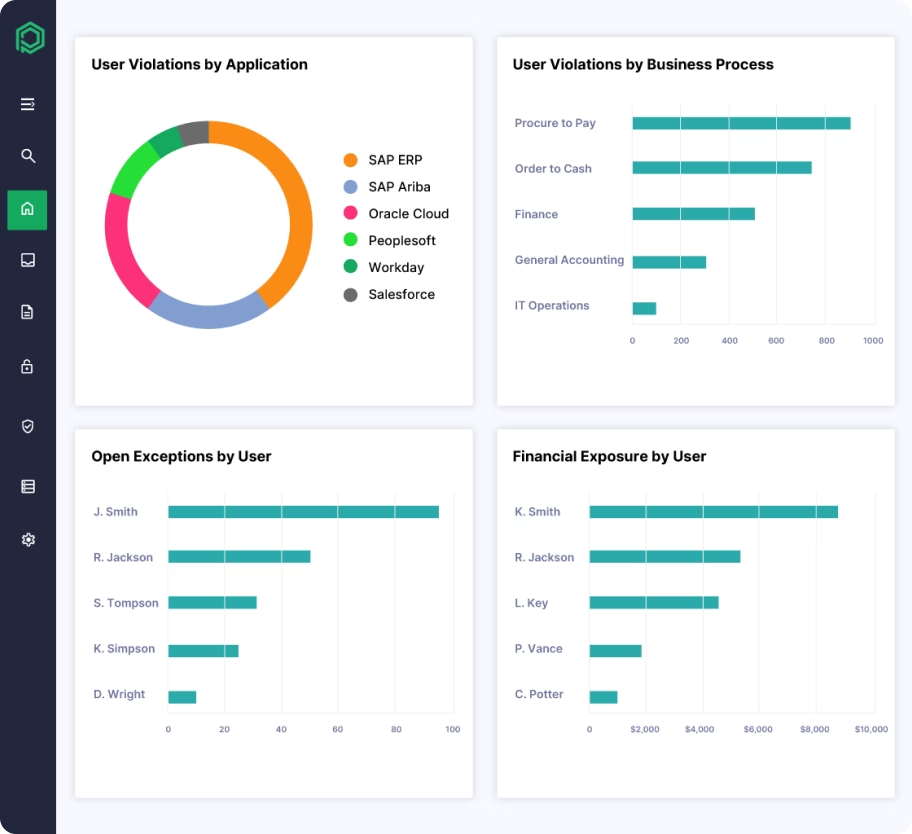

Séparation des tâches (SoD)

Identifiez et bloquez les combinaisons d’accès toxiques et à haut risque.

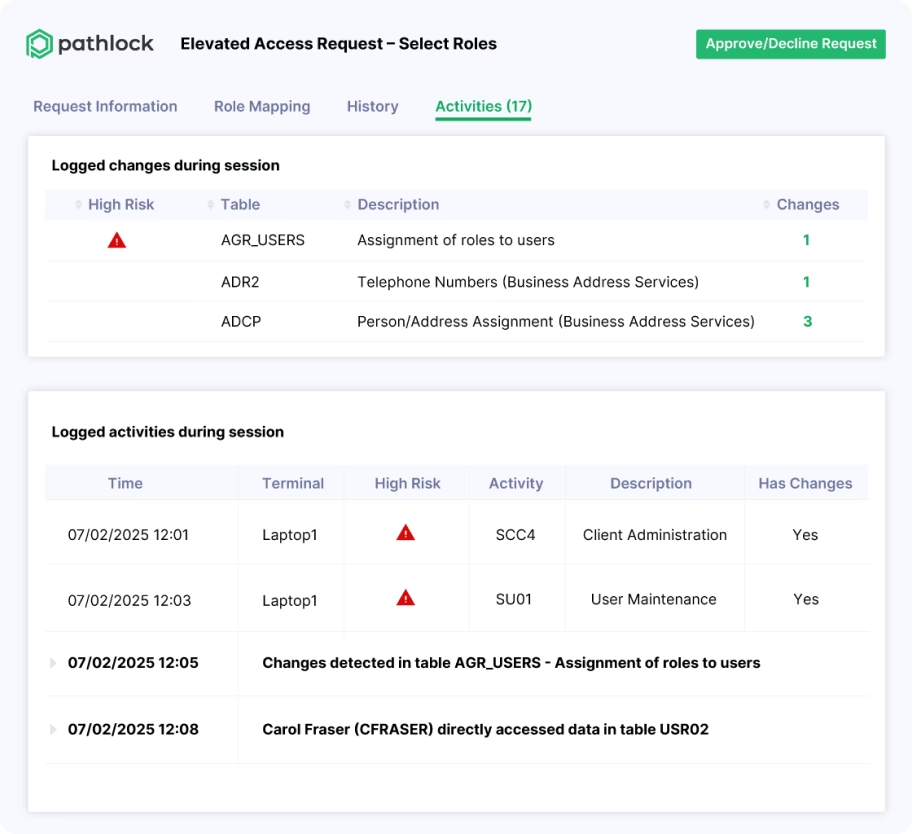

Accès d’urgence

Accès « bris de glace » sécurisé et entièrement traçable pour les administrateurs.

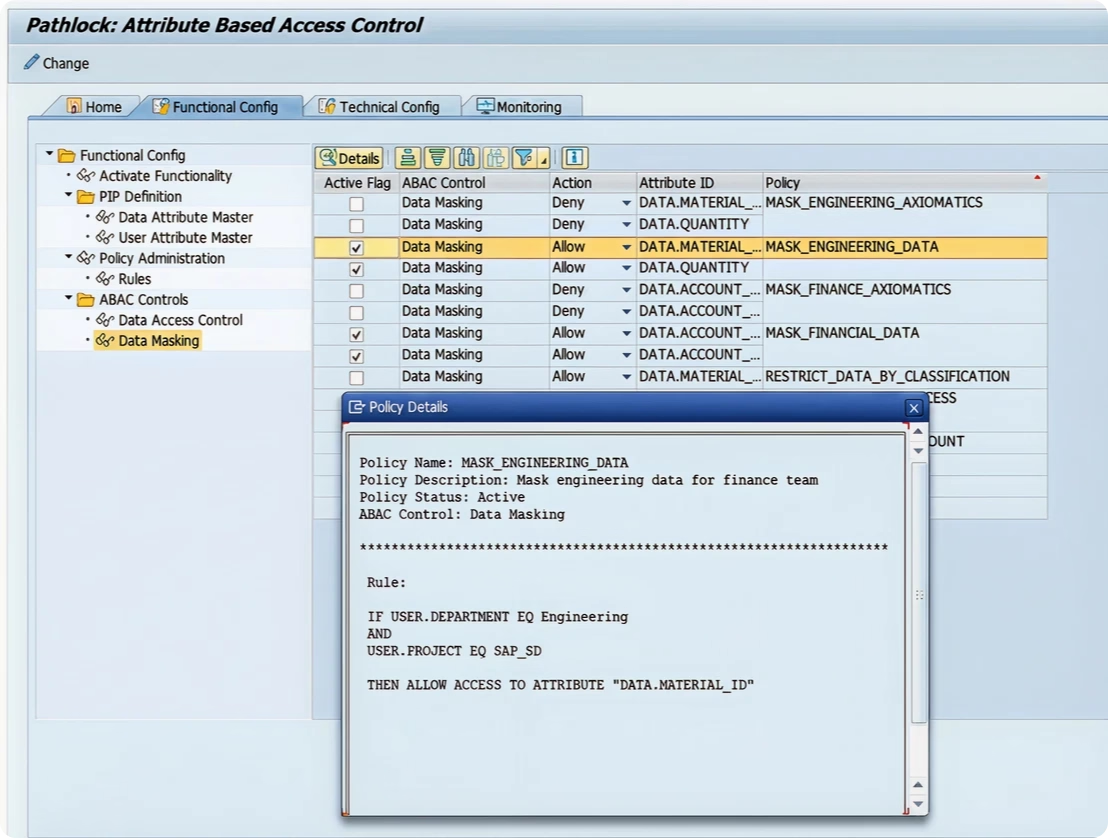

Dynamic Access Controls

Masquez les données de manière conditionnelle ou bloquez les transactions sensibles en temps réel.

Conception des droits

Créez et testez des rôles sécurisés et conformes pour vos applications ERP.

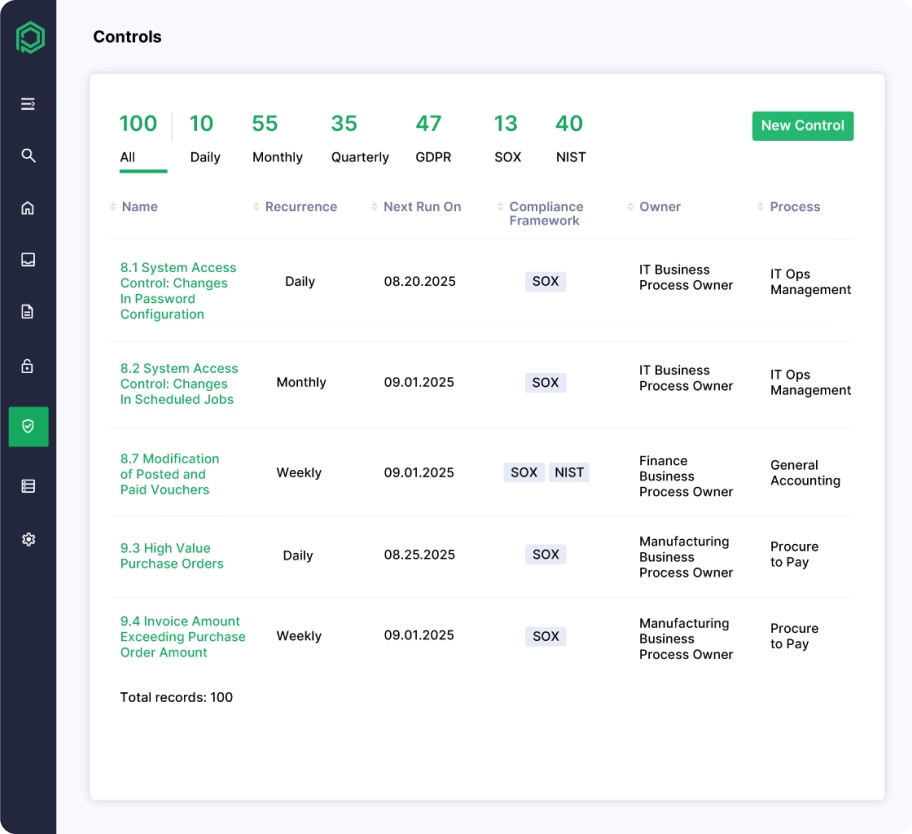

Mettre en place des contrôles est une chose, prouver leur efficacité en est une autre. Pathlock automatise les processus d’audit et d’assurance, notamment :

Continuous Controls Monitoring

Des alertes en temps réel dès qu’une règle de conformité ou une politique informatique n’est pas respectée.

Surveillance avancée des transactions

Analysez les transactions financières en les contextualisant pour identifier les fraudes avérées.

Pistes d’audit

Un journal infalsifiable indiquant précisément qui a modifié quelles données et quand.

Rapports d’audit

Des preuves et des rapports prêts à l’emploi, à remettre directement aux auditeurs externes.

Les vulnérabilités non corrigées et les menaces actives peuvent contourner les contrôles de gouvernance. Pathlock sécurise les systèmes ERP en automatisant :

Gestion des vulnérabilités

Identifiez et corrigez les correctifs manquants ou les failles de sécurité dans les systèmes d’information essentiels de l’entreprise.

Détection des menaces

Une surveillance en temps réel pour détecter et bloquer les attaques en cours contre les systèmes financiers.

Contrôle des transports

Empêcher que des mises à jour de code malveillantes ou défectueuses ne soient déployées en production.

« Pathlock a garanti un provisionnement conforme et la gestion du cycle de vie des identités »

« Pathlock a automatisé notre analyse de la séparation des tâches, ce qui a permis de rationaliser la mise en conformité »

« Pathlock a permis de rationaliser nos audits SOX en nous aidant à identifier les véritables violations de la séparation des tâches »

« Grâce à Pathlock, nous pouvons désormais enquêter sur les incidents critiques et y réagir beaucoup plus rapidement »

Connecteurs préfabriqués pour plus de 150 applications, Outils sans code pour les intégrations personnalisées

Gouvernance des identités et des accès : conçue pour aujourd’hui, prête pour l’avenir

Nous offrons les capacités essentielles requises pour répondre aux exigences actuelles en matière d’audit, de conformité et de sécurité, avec l’évolutivité et la flexibilité nécessaires pour soutenir la croissance future et l’évolution des risques.

Les plus grandes entreprises

mondiales font confiance à Pathlock

La boussole du leadership de KuppingerCole pour les outils de contrôle d’accès dans les environnements SAP

Guide du marché Gartner® pour Identity Governance and Administration

Télécharger le rapport completLa boussole du leadership de KuppingerCole pour la gestion des risques liés aux applications d’entreprise

Télécharger le rapport completDéployé en partenariat avec les meilleurs intégrateurs de systèmes du monde

« Chez KPMG, nous nous engageons en faveur de l’innovation et de la collaboration. C’est pourquoi nous avons choisi de collaborer avec Pathlock, un leader qui redéfinit la sécurité des identités… »