توسيع نطاق أمان الهوية ليشمل الهويات غير البشرية

توحيد حوكمة الهوية لكل من المستخدمين والحسابات غير البشرية لسد الثغرات الأمنية وتبسيط الامتثال.

حسابات غير مرئية ومخاطر هائلة

في أنظمة تخطيط موارد المؤسسات (ERP) والتطبيقات المهمة الأخرى، أصبح عدد الهويات غير البشرية (NHIs) – مثل حسابات الخدمة، والروبوتات، والرموز، والتكاملات – يفوق الآن عدد المستخدمين البشريين. إنهم يدعمون الأتمتة والوظائف الخلفية ولكنهم غالبًا ما يحملون صلاحيات واسعة مع القليل من الرقابة، مما يؤدي إلى إنشاء ثغرات غير مرئية في الامتثال والأمن والتي تعرض المؤسسات للخطر. لا ينبغي أن يكون الأمر بهذهِ الطريقة.

فهم وضع أمان وامتثال الهويات غير البشرية لديك

اكتشف المخاطر الخفية للهويات غير البشرية

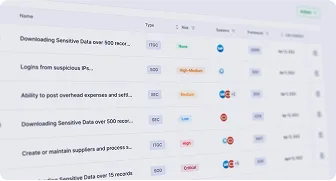

- تحليل المخاطر بشكل مستمر عبر الهويات غير البشرية في جميع الأنظمة المهمة للأعمال

- اكتشاف حالات انتهاك فصل المهام ومعالجتها

- أتمتة شهادات الوصول

تطبيق عناصر التحكم على الهويات غير البشرية

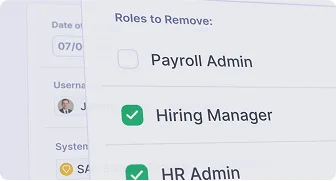

- تحديد عناصر التحكم في الهويات غير البشرية وتطبيقها

- تتبع النشاط الحقيقي للروبوتات والوظائف والتكاملات مع السياق الكامل

لا تعتمد على كلامنا فحسب

“لقد منحنا Pathlock رصد لحظي لمخاطر الوصول وأتمت تحليل الفصل بين الواجبات (SoD) الخاص بنا، مما أدى إلى تجنب التخمين وتبسيط الامتثال.”

بسّط استعدادات التدقيق

والامتثال المستمر

- اكتشاف ومعالجة مخاطر فصل المهام لكل من الحسابات البشرية وغير البشرية

- فرض التزويد المتوافق وشهادات الوصول المنتظمة للهويات غير البشرية

- توفير تقارير حسب الطلب وأدلة التدقيق عبر جميع التطبيقات المهمة

- ربط صلاحيات الهويات غير البشرية (NHI) بالأنشطة والمعاملات التجارية الفعلية

- توفير رؤية مستمرة وجاهزة للتدقيق لسلوك روبوت تخطيط موارد المؤسسات (ERP) وحساب الخدمة

- اكتشاف الشذوذ وانتهاكات السياسة في الوقت الحقيقي لمنع المخاطر

- جدولة عمليات فحص أكثر تكرارًا للثغرات الأمنية والفصل بين الواجبات (SoD) للهويات غير البشرية عالية المخاطر.

- اكتشاف الأنشطة المشبوهة والاستجابة لها

- توفير لوحات معلومات مركزية وإعداد التقارير لتبسيط عمليات التدقيق وإثبات الامتثال

- تطبيق سياسات الضوابط الديناميكية للوصول (DAC) السياقية لنظام تخطيط موارد المؤسسات (ERP) على الهويات غير البشرية (NHIs)

- إخفاء أو حجب البيانات الحساسة عن الروبوتات وحسابات الخدمة

- فرض الوصول إلى أقل قدر من الامتيازات ومنع تعرض البيانات

راجع تجربة Pathlock العملية

حدد استثناءات التحكم ومن ثمَ حلها

اكتشف كيف يُركز Pathlock ضوابط الأعمال والعمليات اليدوية في نظام آلي واحد لتحسين الكفاءة ورصد المخاطر.

تحليل مخاطر الوصول وانتهاكات الفصل بين الواجبات (SoD)

اكتشف كيف يحدد Pathlock مخاطر الوصول الحقيقية عبر التطبيقات ويساعدك في تحديد أولويات العلاج باستخدام تحليل الفصل بين الواجبات (SoD) الدقيق.

أتمت تزويد المستخدم المُتوافق

اكتشف كيف يعمل Pathlock على تبسيط عملية دمج المستخدمين وموافقات الوصول باستخدام عمليات التحقق من السياسات المُدرجة ورؤى الاستخدام وسير العمل الجاهزة للتدقيق.

تسريع شهادات الوصول التي تراعي المخاطر

اكتشف كيف يعمل Pathlock على أتمتة مراجعات وصول المستخدم، ووضع علامات على الاستحقاقات الخطرة، وتوفير بيانات قابلة للتنفيذ لفرض الحد الأدنى من الامتيازات.

اكتشف التهديدات والتعامل معها على نطاقٍ واسع

اطّلع على كيفية مساعدة Pathlock لك في الحصول على رؤية فورية للأنشطة المشبوهة وتسريع الاستجابة للحوادث التي تهدّد أمن نظام SAP لديك.

التحكم الديناميكي وتأمين الوصول إلى بيانات SAP

قم بإخفاء البيانات وتشويشها ومنع الوصول غير المصرّح به لها للحد من تضخم الأدوار وتقليل مخاطر الاختراق في أنظمة SAP.