هوية جاهزة للتدقيق

وحوكمة الوصول

تخطيط موارد المؤسسات (ERP) والتطبيقات الحيوية للأعمال — كل ذلك في منصة واحدة مدمجةتعتمد بالأساس على الذكاء الاصطناعي.

منصة حوكمة لعصر الذكاء الاصطناعي

حيث تلتقي حوكمة الهوية، وضوابط التطبيقات، والتدقيق

مع ازدياد عدد الهويات، تؤدي العمليات اليدوية إلى زيادة المخاطر وتقليل الكفاءة. أتمتة العمليات الأساسية لإدارة الهوية، بما في ذلك:

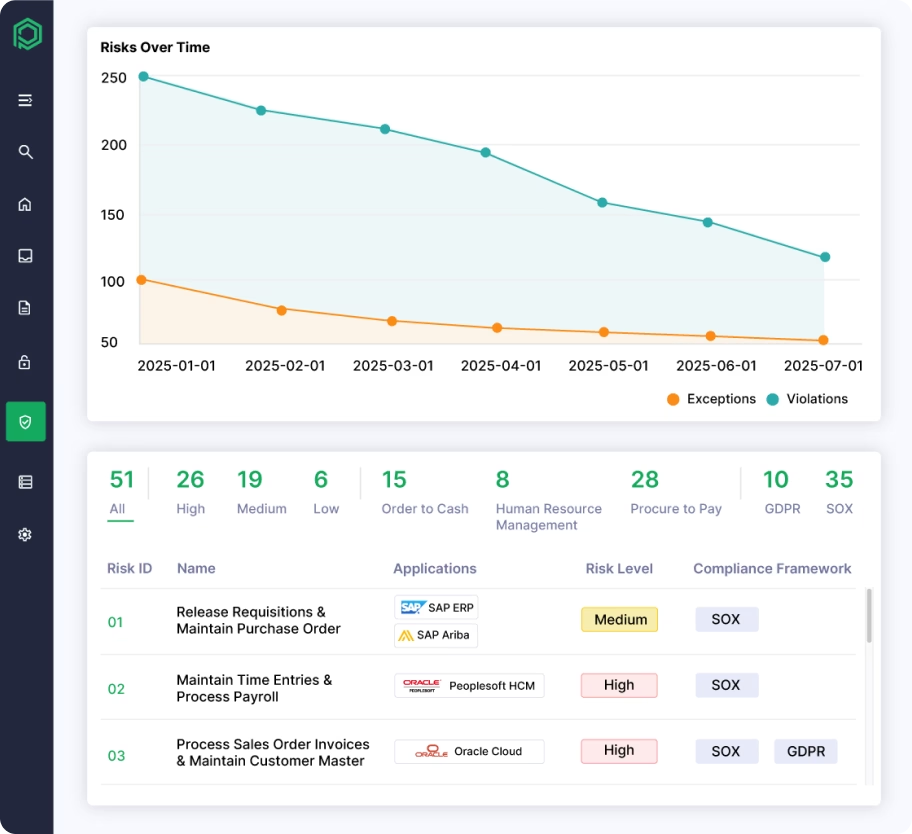

Compliant Provisioning

أتمتة عمليات إدخال الموظفين وانتقالهم وخروجهم (الانضمام/التنقل/الانتهاء).

طلبات الوصول

بوابة خدمة ذاتية تتيح للمستخدمين طلب التطبيقات التي يحتاجونها بسهولة.

اعتمادات الوصول

أتمتة مراجعات وصول المديرين لتسهيل اجتياز عمليات التدقيق.

إدارة الأدوار

تجميع وتعيين الأذونات تلقائيًا بناءً على المسمى الوظيفي للمستخدم.

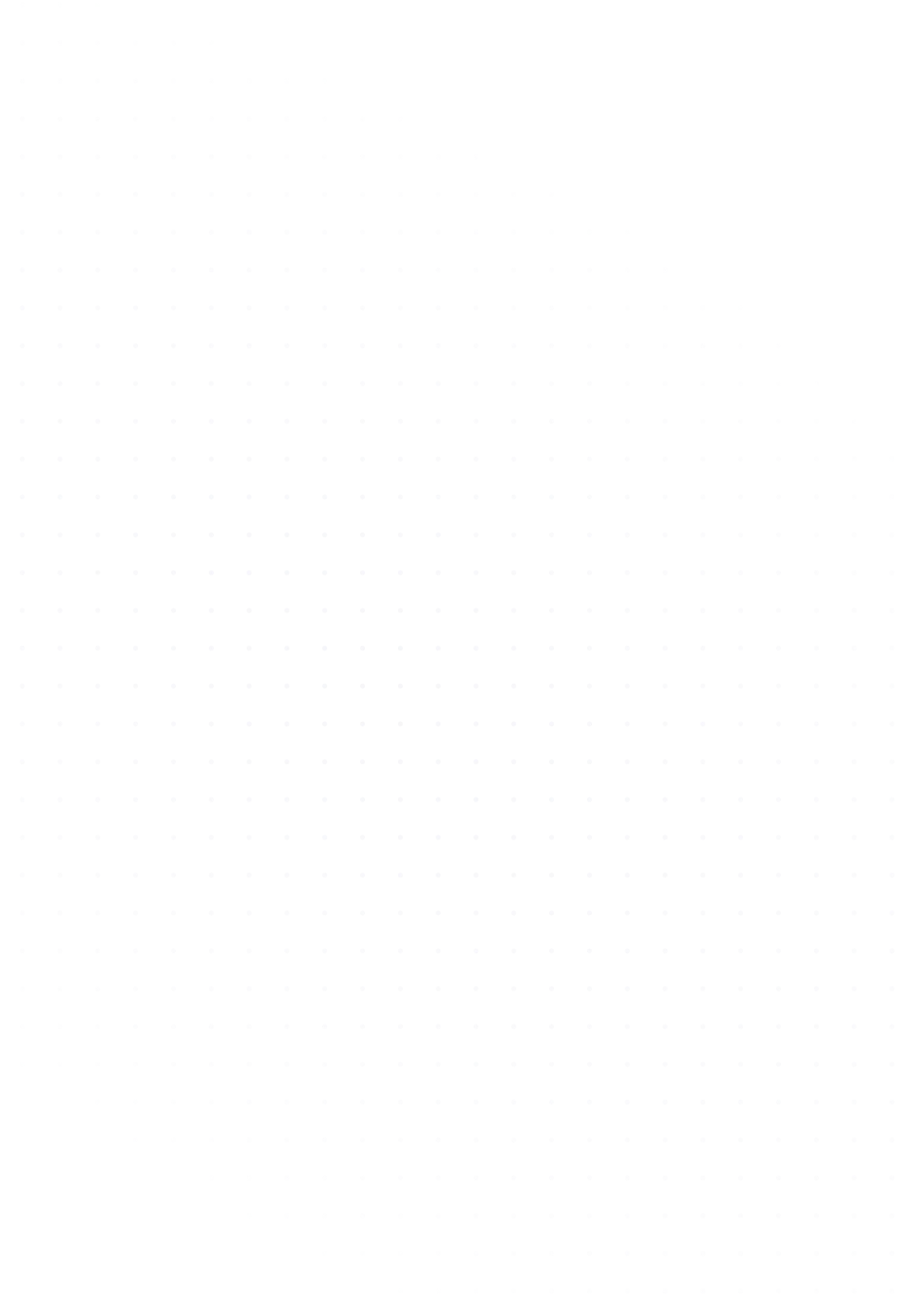

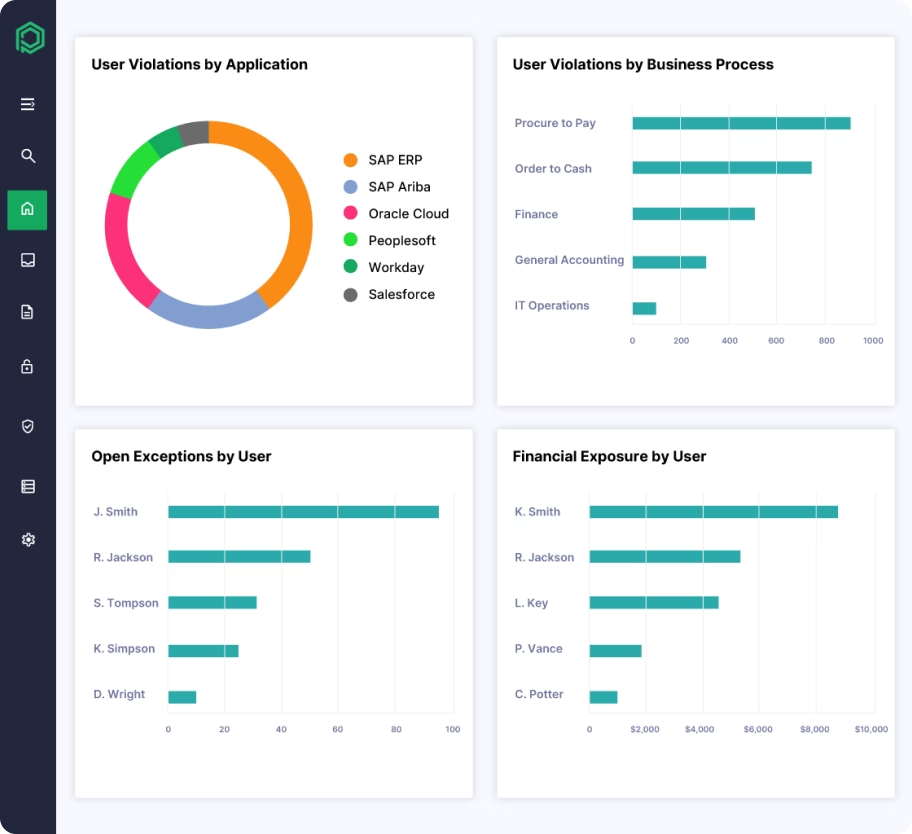

تؤدي فجوات الحوكمة إلى زيادة المخاطر. أغلقها قبل أن تؤدي إلى الاحتيال أو إخفاقات الرقابة أو ملاحظات التدقيق عن طريق الأتمتة:

الفصل بين الواجبات (SoD)

تحديد ومنع تركيبات الوصول السامة وعالية الخطورة.

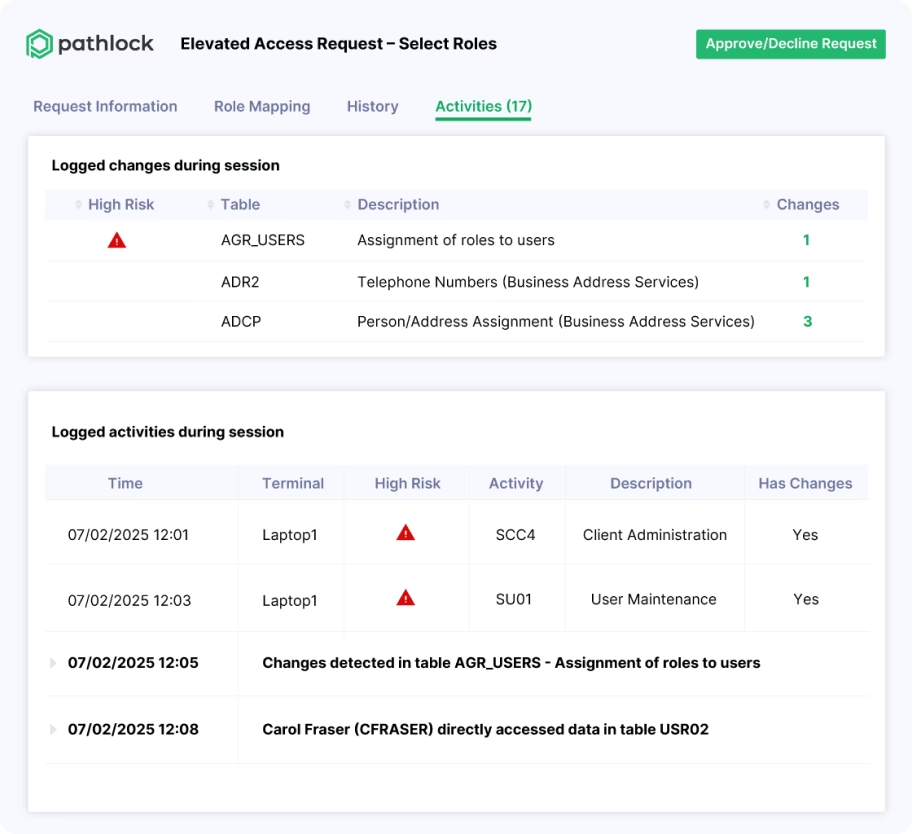

الوصول في حالات الطوارئ

وصول للمسؤولين آمن "break-glass" مع تتبّع كامل لجميع الأنشطة.

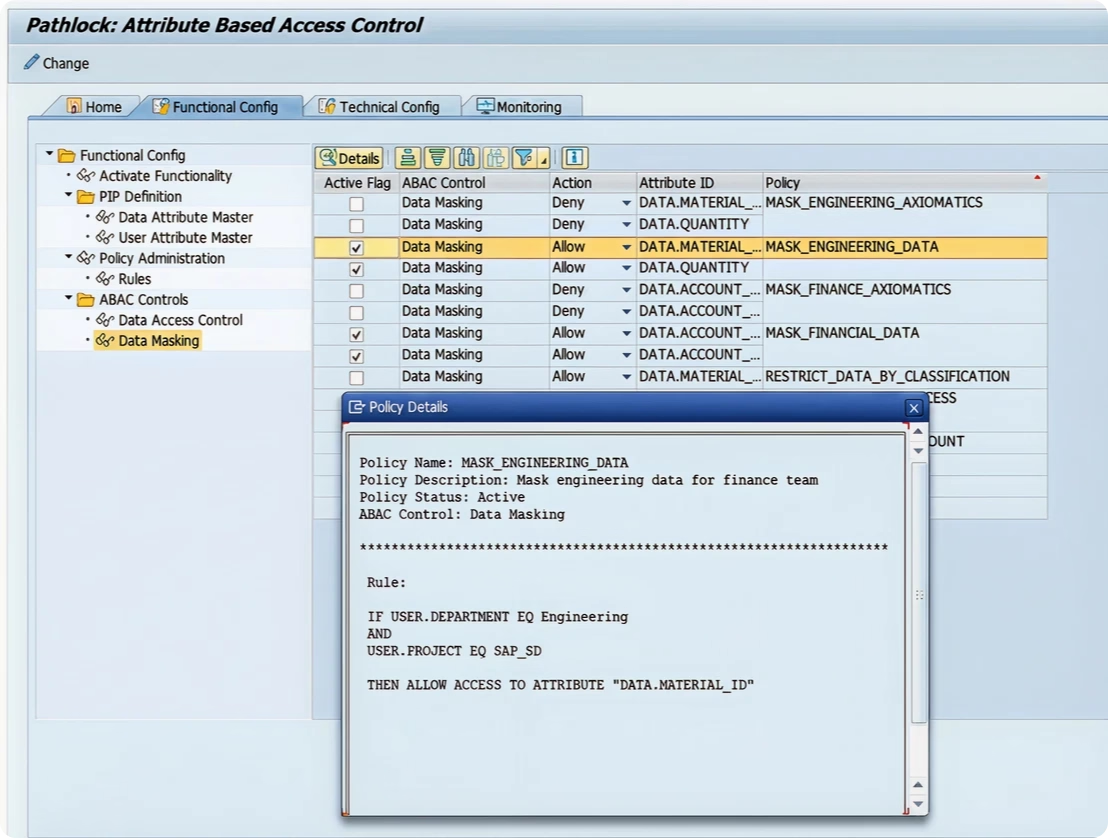

Dynamic Access Control

إخفاء البيانات بشكل مشروط أو حظر المعاملات الحساسة في الوقت الفعلي.

تصميم الاستحقاقات

إنشاء واختبار أدوار آمنة ومتوافقة لتطبيقات ERP الخاصة بك.

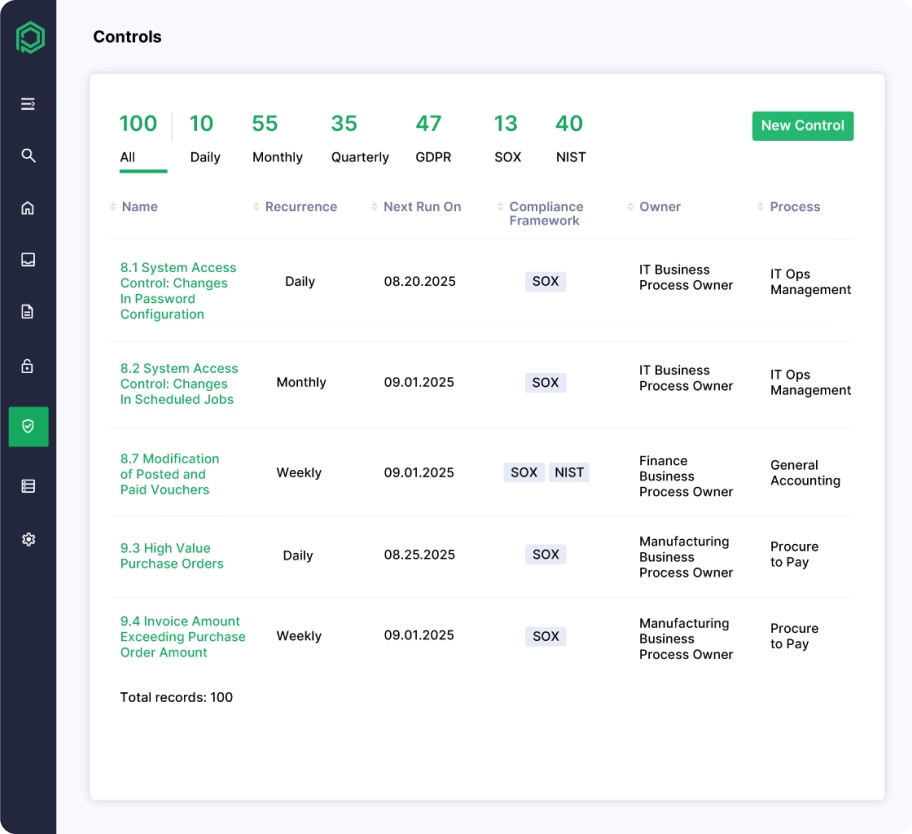

من السهل تنفيذ الضوابط، لكن من الأصعب إثبات فعاليتها. تقوم Pathlock بأتمتة عمليات التدقيق والتأكيد، بما في ذلك:

Continuous Controls Monitoring

تنبيهات فورية بمجرد انتهاك قاعدة امتثال أو سياسة تكنولوجيا المعلومات.

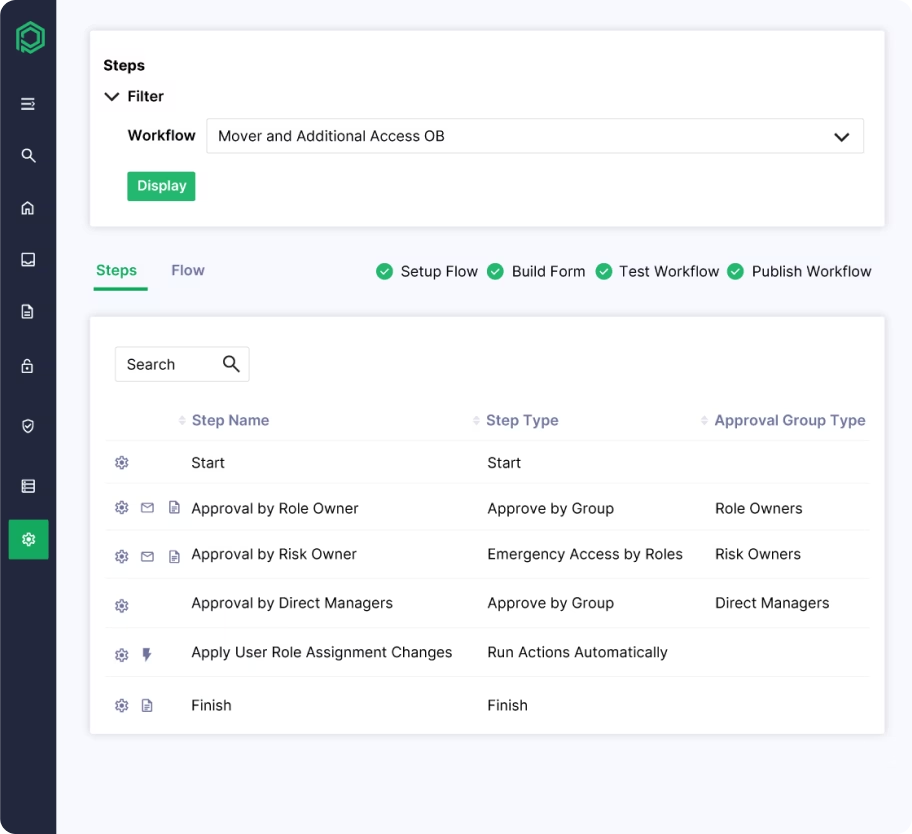

مراقبة المعاملات المحسّنة

حلّل المعاملات المالية مع توفير سياق إضافي لتحديد حالات الاحتيال الفعلية بدقة.

مسارات التدقيق

سجل مقاوم للتلاعب يُظهر بالضبط من قام بتغيير أي بيانات، ومتى تم ذلك.

تقارير التدقيق

أدلة وتقارير مبتكرة جاهزة للتسليم مباشرة إلى المدققين الخارجيين.

يمكن للثغرات الأمنية غير المعالجة والتهديدات النشطة تجاوز ضوابط الحوكمة. تحمي Pathlock أنظمة تخطيط موارد المؤسسات (ERP) من خلال أتمتة ما يلي:

“ضمنت Pathlock التوفير المتوافق وإدارة دورة حياة الهوية”

“أتمتت Pathlock تحليل الفصل بين الواجبات لدينا، مما ساهم في تبسيط الامتثال”

“ساهمت Pathlock في تبسيط تدقيقات قانون ساربانيس-أوكسلي لدينا من خلال مساعدتنا على تحديد الانتهاكات الحقيقية للفصل بين الواجبات (SoD)”

“مع Pathlock، أصبح بإمكاننا الآن التحقيق في الأحداث الحرجة والاستجابة لها بشكل أسرع بكثير”

موصلات جاهزة مسبقًا لأكثر من 150 تطبيقًا،

أدوات بدون كتابة تعليمات برمجية “كود” لعمليات التكامل المخصصة

إدارة الهوية والوصول مصممة لليوم، ومستعدة لما هو قادم

نقدّم القدرات الأساسية اللازمة لتلبية متطلبات التدقيق والامتثال والأمن الحالية — مع المرونة والقابلية للتوسع لدعم النمو المستقبلي والتكيف مع المخاطر المتطورة.

أكبر الشركات العالمية

تثق في Pathlock

دليل القيادة من KuppingerCole لأدوات التحكم في الوصول لبيئات SAP

دليل سوق ®Gartner الخاص بـ Identity Governance and Administration

تنزيل التقرير الكاملدليل القيادة من KuppingerCole لإدارة مخاطر تطبيقات الأعمال

تنزيل التقرير الكامليتم نشر حلولنا بالتعاون مع كبرى شركات تكامل الأنظمة عالميًا

“في KPMG نضع الابتكار والتعاون في صميم التزامنا، ومن هنا جاء اختيارنا للتعاون مع Pathlock، الشركة الرائدة في إعادة صياغة أمان الهوية…”